Utilización de WinCVS

Fuente: http://ibiblio.org/pub/Linux/docs/LuCaS/Tutoriales/WINCVS/html/wincvs.html

Configuración del cliente en Windows

A continuación describiremos el proceso de configuración en el cliente, así como el conjunto de comandos necesarios para crear un espacio de trabajo y hacer las operaciones usuales, con el depósito central.

Definición del depósito central

* En este caso usaremos como ssh al que viene con cygwin. Por lo tanto es necesario que para ejecutar wincvs, lo hagamos desde cygwin. Para ello una vez dentro de la línea de comandos cygwin desplacése hasta el directorio donde se encuentra wincvs y ejecútelo. En nuestro caso esto se hace de la siguiente forma

Administrador@sistemas141~: cd /cygdrive/d/Software/GNU/Wincvs Administrador@sistemas141~: wincvs &

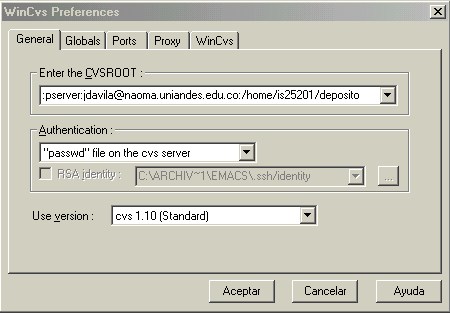

Desde wincvs realice Admin / Preferences (Alternativamente puede usar Ctrl–F1)

* En la pestaña General en la sección Enter the CVSROOT digite una línea como la siguiente:is25201@naoma.uniandes.edu.co:/home/is25201/deposito/Tenga en cuenta que debe modificarse dicha línea de tal forma que se utilice un usuario válido en el servidor. (En nuestro caso es is25201@naoma.uniandes.edu.co), adicionalmente se debe incluir la ruta completa desde la raíz de la máquina, donde se ubica el depósito central (En nuestro caso es /home/is25201/deposito)

* En la sección Authentication seleccione la opción correspondiente SSH server, adicionalmente active la opción.En caso de querer usar la autenticación por medio de pserver, es necesario que la línea de CVSROOT sea como la siguiente :pserver:anonymous@naoma.uniandes.edu.co: /home/is25201/deposito. Adicionalmente en la sección Authentication seleccione la opción correspondiente «passwd» file on the cvs server

* En la pestaña WinCvs es necesario definir el directorio donde se realizará la extracción. En nuestro caso tendremos una línea como la siguiente c:\temp

Creación de un espacio de trabajo

A continuación crearemos un espacio de trabajo, usando el archivo de ejemplo FirstMVC, para ello realice los siguiente

- Baje el archivo y descomprímalo en un directorio adecuado.

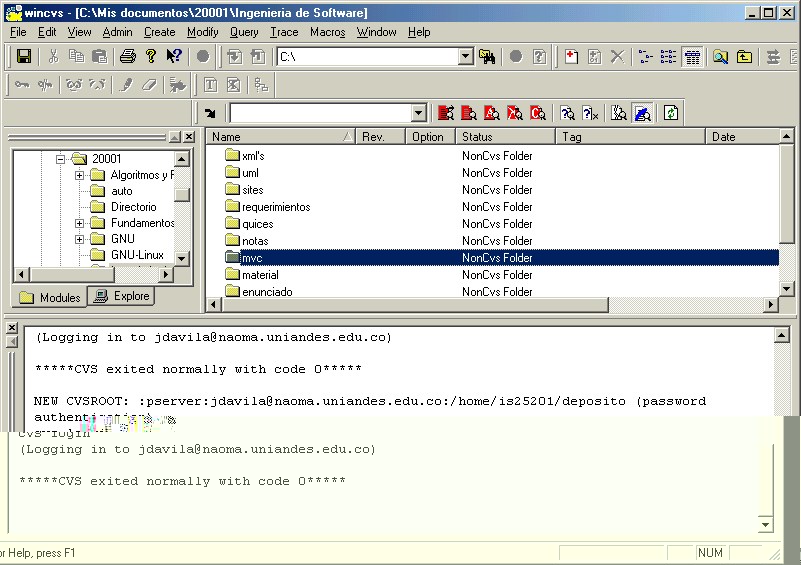

- Ubíquese dentro del directorio donde descomprimió el archivo usando el explorador de wincvs.

Directorio del archivo descomprimido

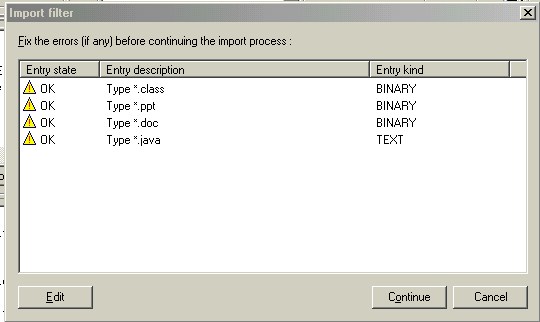

- Vaya al menú Create, al submenú Import Module y seleccione el directorio adecuado (es decir aquel donde está descomprimido el archivo), después de lo cual debe obtener una ventana con nombre Import Filtery luego presione continue.

Resultados de la importación del módulo.

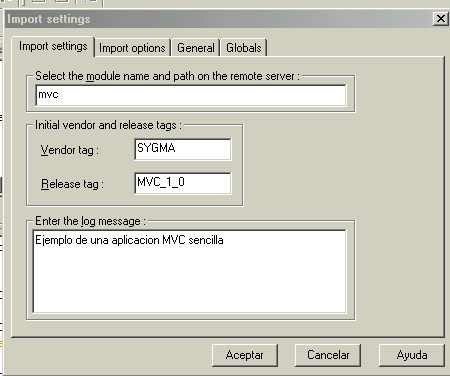

- Se deberá obtener una ventana de Import Settings. En dicha ventana realice lo siguiente:

* En la sección Select the module name and paht on the remote server, coloque el nombre de como quiere que se llame tal directorio en el depósito central, en nuestro caso lo llamaremos mvc

* En la sección Initial vendor and release tags, en el campo Vendor tag coloque el nombre del grupo (en nuestro caso es SIGMA y en el campo Release tag coloque la versión (en nuestro caso es MVC_1_0).

* Finalmente, en la sección Enter the log message, coloque una descripción de dicho directorio, en nuestro caso es Ejemplo de una aplicación MVC sencilla.

Descripción del checkin.

* En caso de utilizar ssh, obtendrá una nueva ventana en la cuál le pedirán que acepte la clave del servidor al que se conecte y luego tendrá que digitar su clave. Este tipo de situación se repetirá cada vez que haga una operación con el depósito central, pero puede modificarse usando como se describe en este enlace, sin embargo este tipo de instrucciones no sirven en el caso de Window 2000TM. Deberá obtener el mensaje:

No conflict created by this import

|

Extracción de un módulo

Entenderemos por checkout al proceso mediante el cuál extraemos una copia local de un módulo del depósito central, con el fin de posteriormente podamos editarla.

Selección del módulo

Para hacer checkout de un módulo realice el siguiente conjunto de instrucciones

* Seleccione Create->Checkout Module.

* En la pestaña Checkout Settings, en la sección Enter the module name and path on the server coloque el nombre del módulo que desea hacercheckout, en nuestro caso mvc.

* En la sección Local Folder to Checkout, seleccione el directorio donde desea extraer dicho módulo, en nuestro caso, c:\temp\mvc .

* Deberá obtener el siguiente mensaje

***CVS exited with normal code *** |

Edición de los archivos del módulo.

Es necesario tener la información del módulo que se ha extraído, en el directorio local con el ánimo de poder observar la información de éste, para ello:

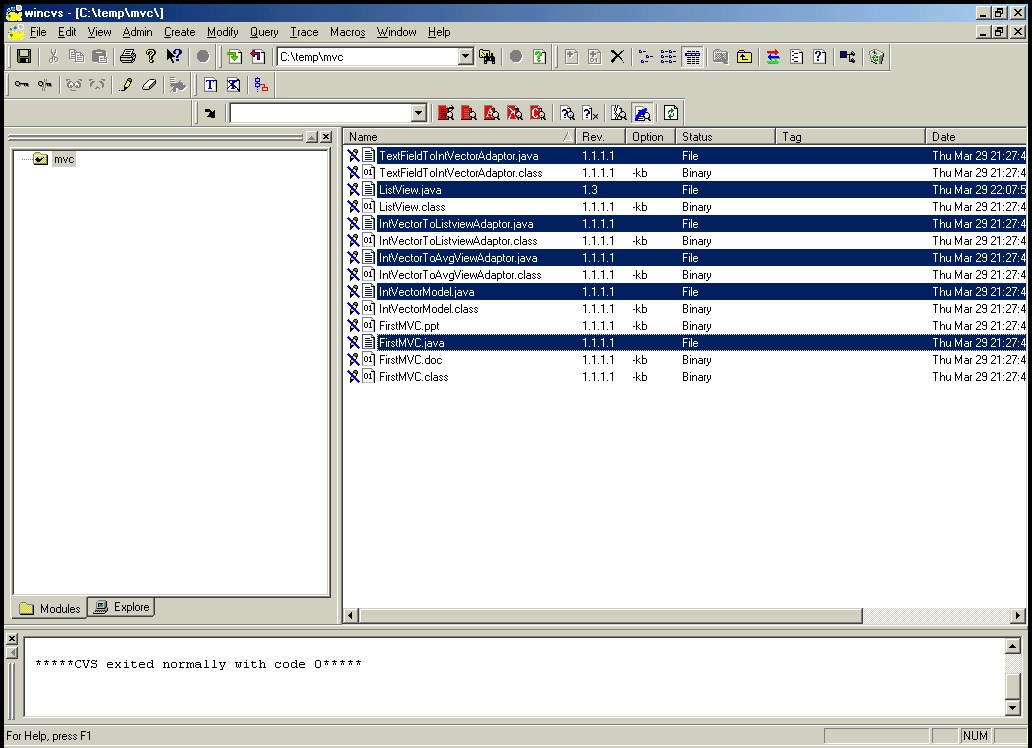

* Realice View->Browse Location->Change y posiciónese sobre el directorio sobre el que acabó de hacer checkout, obteniendo en una ventana la información de los archivos de cvs.

* Elección de archivos de checkout.

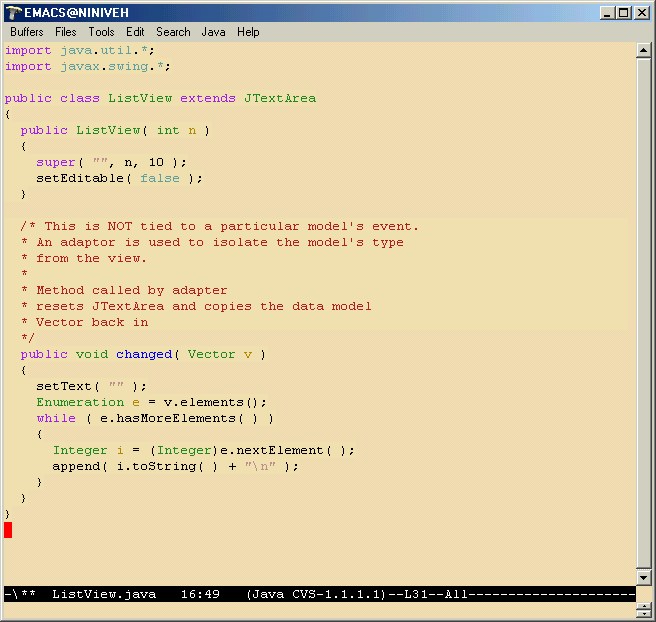

* Para que pueda editar los archivos en su editor de texto favorito[1], seleccione el archivo y hagaTrace->Edit->Select, o haga click sobre el icono del lapiz.En nuestro caso, editaremos el archivo ListView.java.

* Modifique dicho archivo con su editor de texto, arreglando el estándar de codificación.

Edición del archivo.

* Una vez grabados los cambios sobre tal archivo, usted observará que en wincvs el archivo correspondiente se presenta con color rojo, indicando que tal copia local, no se ha actualizado en el depósito central.

Actualización del depósito central.

Una vez modificado nuestro archivo deseamos actualizarlo en el depósito central, tal acción recibe el nombre de commit o checkin.

Sin embargo dicho proceso puede tener variantes de acuerdo a si tenemos la versión más actualizada del archivo que está en el depósito central. A continuación describimos las variantes en cada caso.

Actualizacion en ausencia de conflictos de versiones

La actualización de un archivo en el depósito central no tendrá conflictos, en caso de que tengamos en nuestro espacio de trabajo la última versión del módulo del depósito central.

Para hacer dicha actualización debemos realizar lo siguiente:

* Seleccionar el o los archivos sobre los que se desear realizar commit.

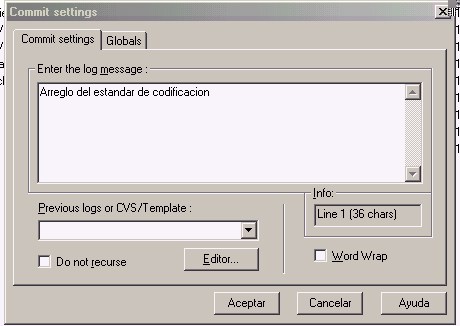

* Para actualizar en el depósito central hay que realizar Modify->Commit Selection (o simplemente Control–M).En la pestaña Commit Settings, en la sección Enter Log Settings, indique la razón del cambio, es decir, Arreglo del estándar de codificación.

commit del archivo.

Esto actualiza su depósito y verá que su archivo aparece de nuevo con estatus de poder ser editado, adicionalmente cambia su versión a 1.2.

Actualización en caso de conflictos de versiones

Suponga que se desea hacer commit de su archivo, sin embargo otra persona de que su cambio fuera envíado, ha hecho checkin, creando una nueva versión y por ende dejando que los cambios que usted ha hecho sobre su archivo desactualizados.

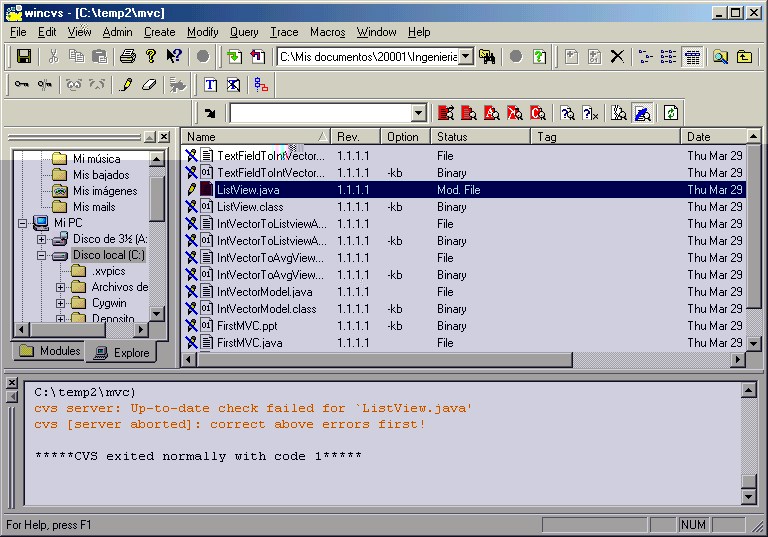

En caso de que intente hacer commit de este archivo, obtendrá el siguiente error:

Up to date checked failed for ListView.java |

Error al hacer commit del archivo.

Por ende tendrá que realizar el siguiente conjunto de pasos:

- Tiene que actualizar el archivo de su espacio de trabajao, para lo cuál realice Modify->Update Selection y luego de Aceptar.

- El archivo se marca con una C, indicando que no hubo problemas en el mezclado de dichos archivos.

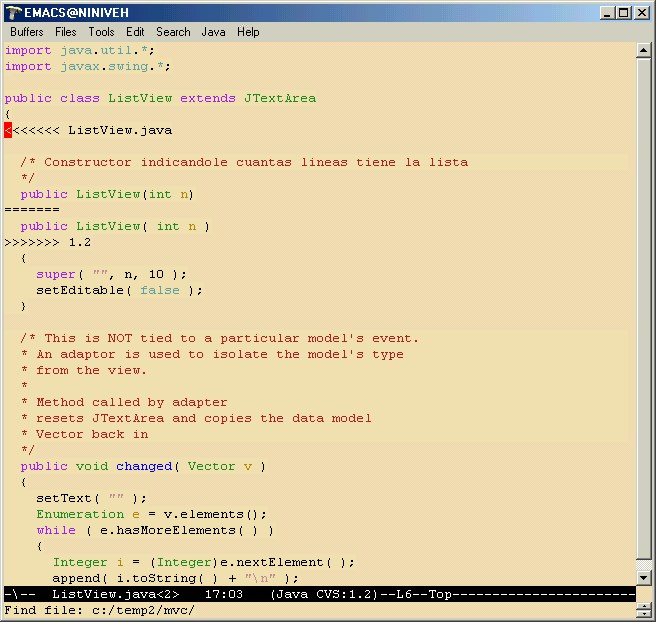

- Al editar el archivo se obtiene un archivo con las modificaciones hechas a ambas versiones, por lo que se debe decidir que partes de ambas se desean mantener.

- Grabe las modificaciones que decidió mantener y ahora puede hacer commit de tal archivo, creándose una nueva versión.

Edición del archivo con dos versiones.

Uso de los tag’s

Mediante un tag se puede nombrar un conjunto de archivos relacionados a través de un nombre específico, facilitando el uso de éstos. Usando dicho nombre se pueden extraer posteriormente este conjunto de archivos.

A continuación describimos las actividades relacionadas con el uso y creación de dichos tag’s.

Creacion de los tag’s

Siga los siguientes pasos:

* Seleccione los archivos y/o directorios relacionados, en nuestro caso los archivos fuentes del programa, es decir todos los archivos con extension .java

Escogiendo archivos del tag.

* Realice Create->Create a tag by module.

* En la pestaña Create tag settings, en la sección Enter the tag name and which module to tag entre en el campo New Tag Name el nombre del tag deseado (en nuestro caso CodigoFuente) y en el campo Module to tag el nombre del módulo actual, es decir mvc.

Observación de los tag’s disponibles

Para ver los tag’s que existen sobre un archivo debe hacer lo siguiente

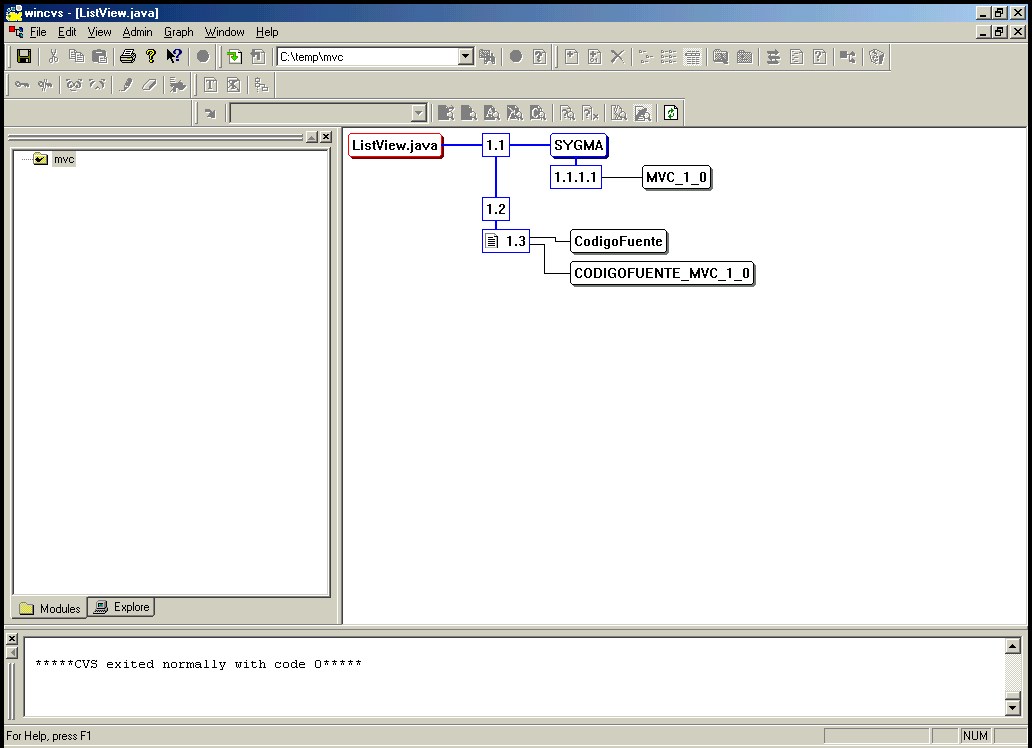

* Seleccione el archivo del cuál desea ver los tag’ asociados, en nuestro caso escogeremos ListView.java.

* Realice Query->Graph Selection, o alternativamente Ctrl–G

* Al salir una ventana, simplemente presione aceptar.

tags de un archivo.

Extracción de los archivos asociados con un tag

Para crear un espacio de trabajo con archivos asociados a un tag debe hacer lo siguiente:

* En la pestaña Checkout Settings, en el campo Enter the module name and path on the server, coloque el nombre del módulo (en nuestro caso es mvc).

* En la pestaña Checkout Settings, en el campo Local folder to checkout to, dé el nombre del directorio donde desea extraer los archivos, por ejemplo c:\temp\CodigofuenteMVC.

* En la pestaña Checkout Options, en el campo By Revision/Tag/Branch seleccione o escriba el nombre del tag.

* Por último presione en aceptar.